No caso de um ataque Ransomware, a primeira providência a ser tomada é salvar nossos arquivos e descobrir a melhor maneira de nos livrarmos definitivamente dessa ameaça. Atualmente, algumas ferramentas são capazes de remover versões específicas desse malware do seu servidor ou computador, além de decifrar quais arquivos foram criptografados.

Abaixo, citaremos 15 tipos tipos conhecidos de Ransomware e forneceremos os links com as correções gratuitas disponibilizada pela Avast antivírus.

- Alcatraz Locker

- Apocalypse

- BadBlock

- Bart

- Crypt888

- CryptoMix (Offline)

- CrySiS

- Globe

- HiddenTear

- Jigsaw

- Legion

- NoobCrypt

- Stampado

- SZFLocker

- TeslaCrypt

Alcatraz Locker

Este ransomware utiliza a criptografia AES 256 com codificação de base64. Ele adiciona a extensão “.Alcatraz” e, após criptografar seus arquivos, exibe um arquivo chamado “ransomed.html” onde exige o resgate de seus arquivos.

Apocalypse

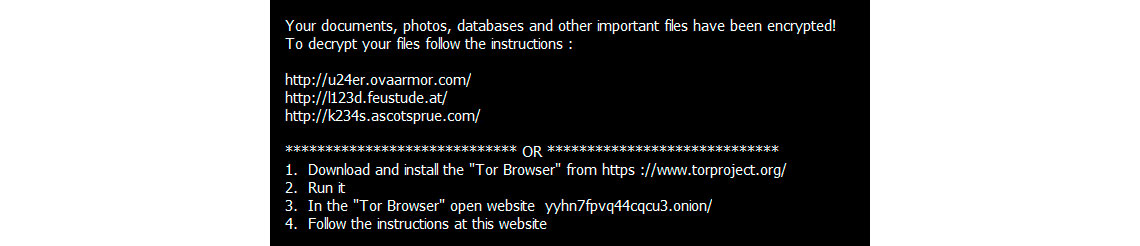

O Apocalypse adiciona “.encrypted”, “.FuckYourData”, “.locked”, “.Encryptedfile”, ou “.SecureCrypted” no final dos nomes de arquivo e, ao tentar abrir um dos arquivos fornecidos com “.How_to_Drecrypt.txt” ele exibirá uma mensagem igual a esta:

BadBlock

O BadBlock não irá renomear seus arquivos, mas irá criptografar e exibir uma mensagem com um arquivo chamado “Help Decrypt.html”.

Bart

O Ransonware Bart adiciona “.bart.zip” no final do nome dos arquivos, que são pastas de arquivos zip criptografados, onde dentro delas estão os seus arquivos originais. Na área de trabalho, estarão os arquivos “recover.bmp”.

Crypt888

Também conhecido como Microp, ele adiciona “Lock.” no início dos arquivos, e após os criptografar, muda seu plano de fundo para alguma das imagens como essas:

CryptoMix (Offline)

Este malware criptografa seus arquivos com uma chave de criptografia exclusiva baixada de um servidor remoto. Porém, se o usuário não estiver conectado à internet, o Ransomware irá criptografar arquivos com uma chave fixa offline.

Importante: Nesse caso, a ferramenta para descriptografar dados fornecida suporta apenas os arquivos que foram criptografados usando uma “chave offline”. Em casos onde a “chave offline” não foi usada para criptografar os arquivos nenhuma ferramenta do Avast não poderá restaurá-los.

CrySiS

Os arquivos criptografados possuem muitas extensões diferentes, incluindo “[email protected]” e “[email protected]”.

Após criptografar seus dados, o CrySis mostra em sua área de trabalho um arquivo nomeado como “Decryption instructions.txt” para cobrar o resgate.

Globe

O Globe usa o método de criptografia RC4 ou blowfish, onde adiciona extensões como: “.ACRYPT”, “.frozen” e, após criptografar, fornece o arquivo “How to restore files.hta” para cobrar o resgate de seus dados.

HiddenTear

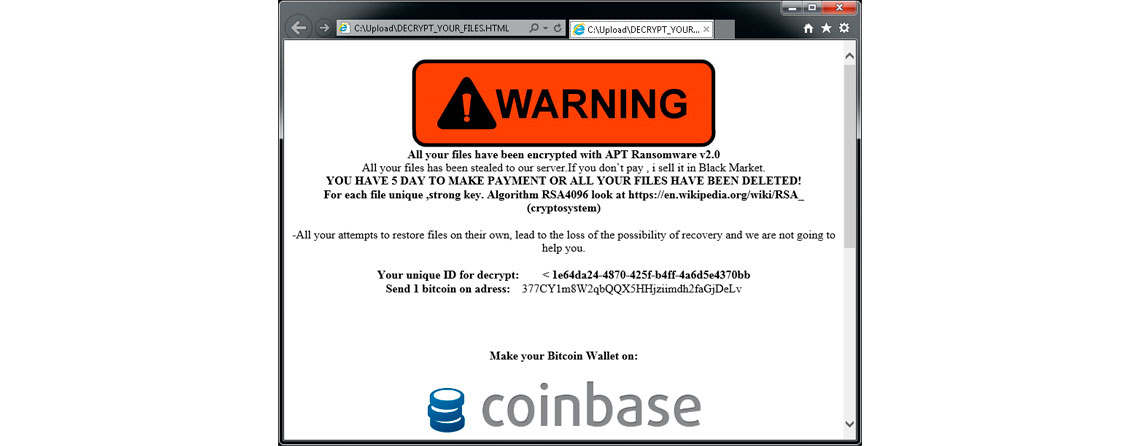

Esse malware possui diversas variações e usa a criptografia AES, onde coloca extensões como “.locked” ou “.doomed”. As instruções para o pagametno de resgate é exibida na pasta “READ_IT.txt, MSG_FROM_SITULA.txt, DECRYPT_YOUR_FILES.HTML” que é inderida em sua área de trabalho.

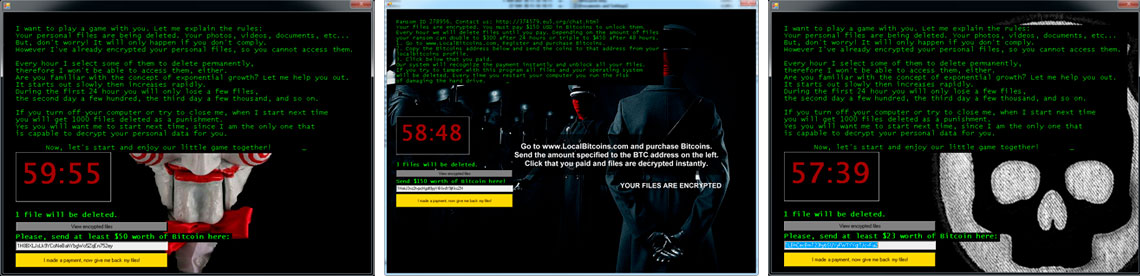

Jigsaw

Com o nome baseado no personagem do filme “The Jigsaw Killer”, muitas variantes desse Ransomware utilizam a imagem do personagem do filme na tela de resgate, onde o malware insere extensões como: “.payransom”, “.fun” e outras.

Legion

O Legion adiciona uma variante no final do arquivo do tipo: “[email protected]$.legion” ou outras mostradas no link acima. Em seguida, o malware muda o papel de parede de seu computador e exibe um pop-up, exigindo contato para cobrar o resgate de seus arquivos.

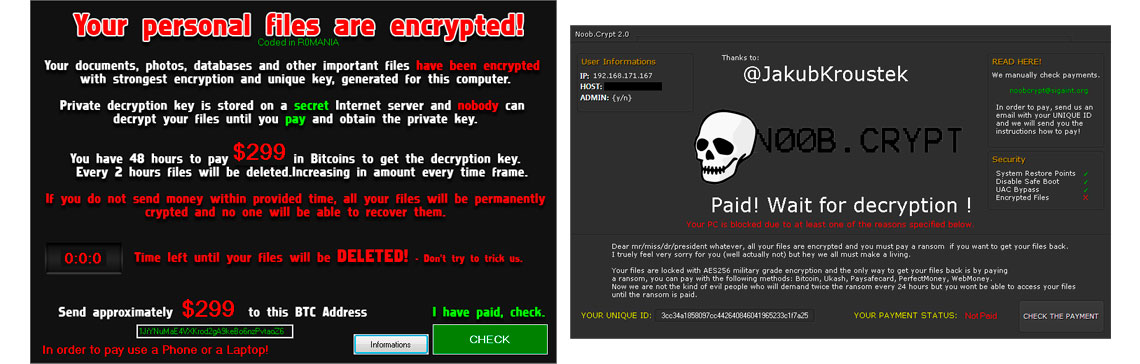

NoobCrypt

O NoobCrypt não altera o nome dos arquivos, porém mesmo assim os mesmos deixam de estar acessíveis. Depois de criptografar, o NoobCrypt fornece um arquivo chamado “ransomed.html” em sua área de trabalho que explica os procedimentos para pagamento do resgate.

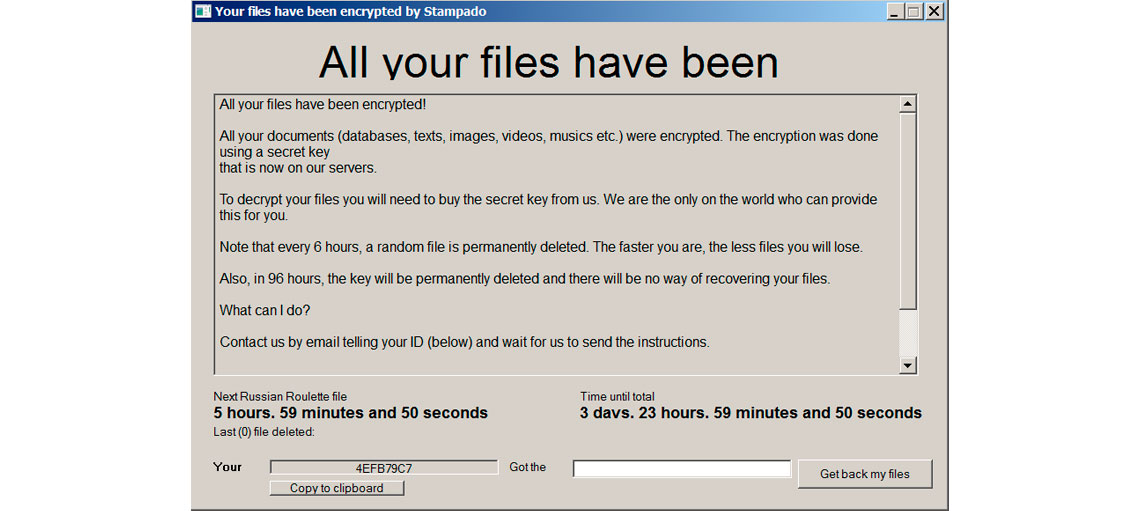

Stampado

Essa variedade de Ransomware foi desenvolvida pela ferramenta de Script Autolt, é vendida na Dark Web e possui diversas novas variantes, sendo que uma de suas versões mais conhecida é conhecida como “Philadelfia”. Ela adiciona a extensão “.locked” nos arquivos criptografados e exibe uma tela requerendo o resgate.

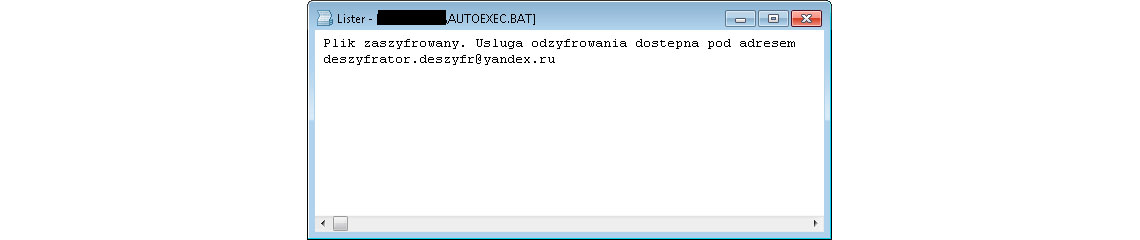

SZFLocker

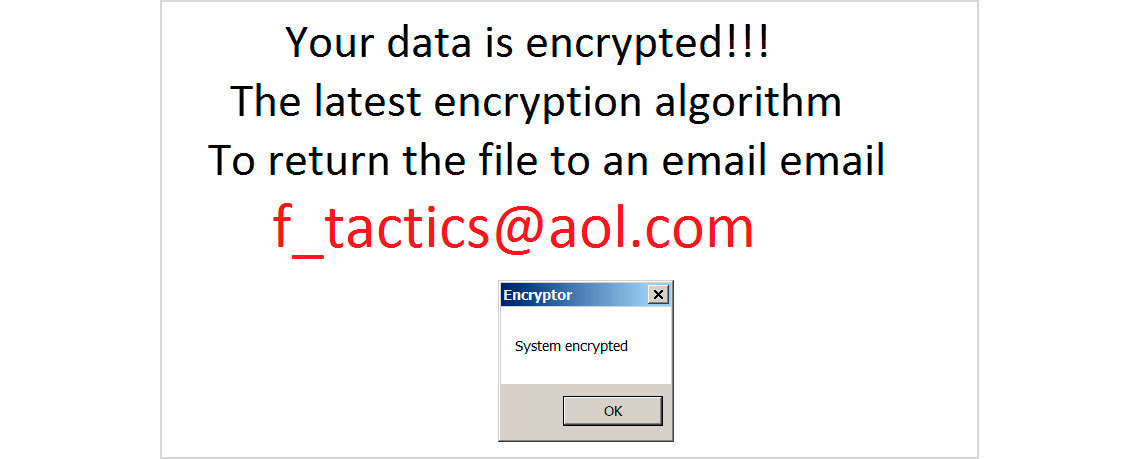

Este malware adiciona “.szf” ao final dos arquivos onde, ao tentar abrir um dos arquivos criptografados, o mesmo exibe uma mensagem em polonês igual a imagem abaixo:

TeslaCrypt

A versão mais nova do TeslaCrypt não altera o nome nem a extensão de seus arquivos. Após criptografá-los, ele exibe uma mensagem em sua área de trabalho requerendo o resgate.