O malware conhecido como Ransomware possui várias versões, formatos e tamanhos. Algumas variantes podem ser mais prejudiciais do que outras, mas todas elas têm uma coisa em comum: a exigência do pagamento de resgate.

Veja agora 9 tipos de Ransomware mais conhecidos na internet.

- WannaCry

- Locker

- Scareware

- Doxware

- RaaS

- Spora

- Petya

- Reveton

- Cerber e Locky

WannaCrypt (ou WannaCry) / Crypto malware

Esta é uma das formas mais conhecidas do Ransomware, e também uma das mais poderosas, que pode trazer danos irreparáveis aos arquivos.

O WannaCrypt explora a vulnerabilidade MS17-010 do SMBv1 (Server Message Block) e CVE-2017-0144 (também chamada EternalBlue) para infectar outros computadores, deixando assim as máquinas expostas. O Windows divulgou um patch para não permitir esse erro, mas quem não o instalou essa atualização ainda pode ser alvo dos hackers, que certamente irão criptografar os arquivos e pedir altos resgates para “devolver” os dados.

Locker

Esse tipo de Ransomware é conhecido por infectar o sistema operacional para bloqueá-lo completamente do computador, impossibilitando o acesso a qualquer um dos seus arquivos ou aplicativos.

Scareware

Este é um software falso que age como um antivírus ou uma ferramenta de limpeza. A Scareware afirma ter encontrado problemas no seu computador, exigindo dinheiro para resolver o problema. Alguns tipos de Scareware bloqueiam seu computador, enquanto outros enchem sua tela com alertas irritantes e mensagens pop-up.

Doxware

Comumente chamado de “vazamento”, o Doxware ameaça publicar suas informações roubadas on-line se você não pagar o resgate. À medida que mais pessoas armazenam arquivos confidenciais como fotos pessoais em seus computadores, é compreensível que usuários entrem em pânico e paguem o resgate quando seus computadores são invadidos.

RaaS

Também conhecido como “Ransomware como um serviço”, o RaaS é um tipo de malware hospedado anonimamente por um hacker. Esses criminosos lidam com tudo, desde distribuir o Ransomware e coletar pagamentos até gerenciar os decifradores (software que restaura o acesso a dados) em troca da redução do resgate.

Spora

O Spora infecta seu sistema através de phishing ou websites comprometidos, atacando lentamente seu servidor e encriptando os arquivos. Esse malware tenta se instalar passando-se por um usuário administrador da rede, inserindo uma janela pop up que não desaparece até que o usuário atacado aceite-o.

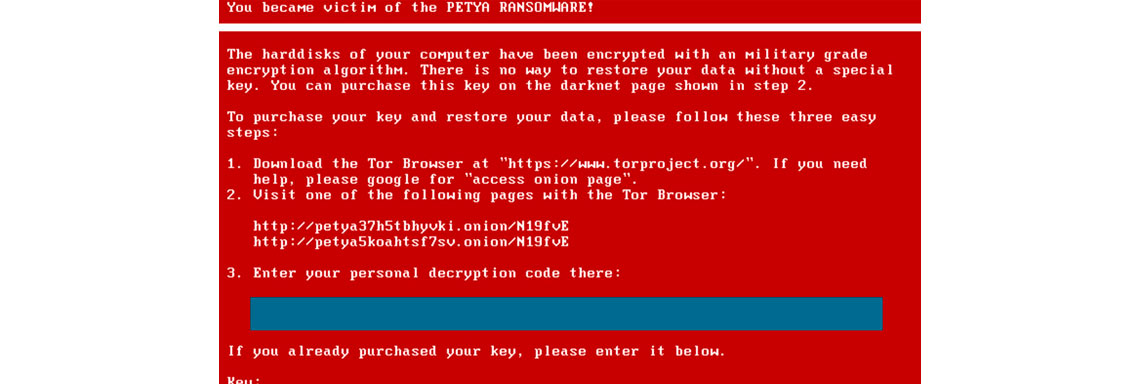

Petya

O Ransomware Petya explora a mesma vulnerabilidade SMB que o WannaCrypt, além do CVE-2017-0145 (também conhecido como EternalRomance), usando credenciais roubadas para se mover pela rede. Sua diferença para outros Ransomwares é que, em vez de criptografar arquivo por arquivo, ele impede o acesso a todo o disco rígido, criptografando a tabela de arquivos mestre (MFT) para que o sistema de arquivos se torne inacessível e nem mesmo o Windows consiga iniciar.

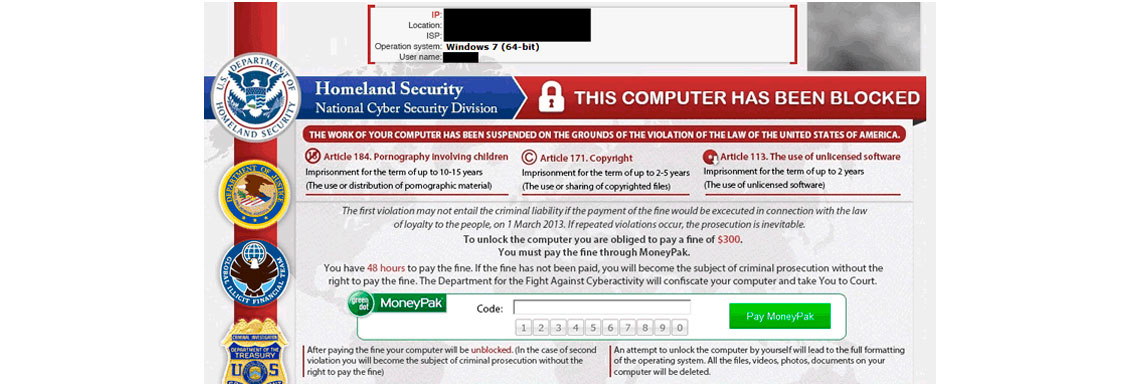

Reveton

É um dos Ransomwares catalogados mais antigos, que bloqueia as telas em vez de criptografar os arquivos. Esse malware exibe uma imagem em tela cheia e desativa o Gerenciador de Tarefas. Os arquivos estão seguros, mas são efetivamente inacessíveis. Na imagem ele falsamente alega ser uma “autoridade da lei” afirmando que seu computador foi usado em atividades ilegais, por isso você pagar em dinheiro pelos delitos. Mesmo sendo mentira, o REveton também usa o expediente de resgate para que você pague para obter seus arquivos de volta. Por causa disso, o Reveton é apelidado de “Police Trojan” ou “Police Ransomware”.

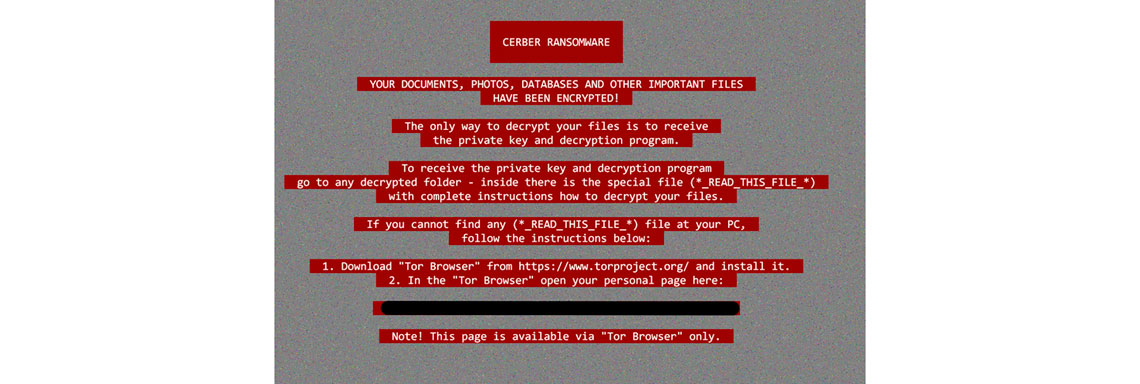

Cerber e Locky

São dois Ransomwares que pesquisam e criptografam tipos específicos de arquivos, geralmente documentos e arquivos de mídia. Quando a criptografia é concluída, o malware deixa uma nota de resgate usando texto, imagem ou um arquivo HTML, com instruções para pagar resgate para recuperar os arquivos bloqueados.

Como identificar qual Ransomware eu peguei?

Existem sites que auxiliam na identificação do tipo de Ransomware que seu arquivo foi infectado e como proceder. Sites como ID Ransomware realizam a identificação e apresentam soluções possíveis para a recuperação ou em alguns casos a afirmação que pouca coisa poderá ser feita a menos que possua backup.

Confira: >> Remova 15 tipos de Ransomware com Avast <<

O Ransomware continua sendo um meio popular de ataque, e novas famílias de Ransomware são descobertas a cada ano. Os ataques denunciados caíram, no entanto, a ameaça de Ransomware ainda é incrivelmente ativa na Internet, por isso você deve tomar precauções para evitar ser vítima desse ataque.

Nossa equipe de especialistas em armazenamento de dados preparou este artigo para você melhor se preparar contra os ataques de Ransomware:

>> Como evitar perder seus dados com um ataque Ransomware <<

Para garantir maior proteção aos seus dados é fortemente recomendado manter seu backup atualizado e fora do ambiente de produção. Somos uma empresas especializada em soluções completas de backup e comercializamos storages NAS, DAS, e SAN para residências e empresas. Comercializamos storages Seagate, Qnap, Synology e Infortrend, que utilizam recursos como Snapshot e Replicação Remota de dados, voltados para proteção contra ataques de Ransomware.